Mes projets

Mes achats

Mes assurances

Se connecter

Se connecter

Mes projets

Mes achats

Mes assurances

Simuler mon crédit

Mon Guide Pratique

Se connecter

Besoin d'aide

À lire dans cet article :

Le guide cybersécurité

La sécurité numérique fait partie de notre quotidien. Que ce soit lors d’un achat en ligne, de la consultation de votre espace client, de la validation d’un paiement ou de la mise à jour de vos informations, adopter quelques bons réflexes permet d’agir en toute tranquillité.

Comprendre les risques

Les cybercriminels innovent constamment : messages frauduleux, usurpation d’identité, logiciels malveillants : les techniques se multiplient. Heureusement, la majorité des attaques peuvent être stoppées si l’on en reconnaît les signes d’alerte.

Quelques exemples concrets :

- Un SMS urgent demandant de “confirmer votre compte Oney”;

- Un faux conseiller au téléphone vous demandant un code confidentiel;

- Un email imitant notre identité visuelle.

Lexique cybersécurité et fraude

Voici les termes que vous pouvez rencontrer le plus souvent, accompagnés de leur signification.

| MOT | DEFINITION |

|---|

| Authentification | Méthode qui permet de vérifier qu’une personne ou un système est bien celui qu’il prétend être. |

| Authentification forte (MFA) | Système combinant au moins 2 moyens d’identification (ex. mot de passe + SMS). |

| Captcha | Test (images, puzzle) qui vérifie que vous êtes un humain. |

| Cheval de Troie | Malware déguisé en logiciel légitime. |

| Cookie frauduleux (cookie stealing) | Vol des cookies de session permettant à un fraudeur d’accéder à vos comptes. |

| Cryptogramme | Code à 3 chiffres au dos de la carte bancaire. |

| Cyberattaque | Action malveillante visant à voler des données ou bloquer un service. |

| Cybercriminalité | Ensemble des actes illégaux commis via Internet (fraude, vol de données, piratage…). |

| Cybersécurité | Ensemble des mesures pour protéger données, appareils et comptes. |

| Cybersquatting | Enregistrement d’un nom de domaine proche d’une marque pour tromper l’utilisateur. |

| Fraude à l’usurpation d’identité | Un escroc se fait passer pour vous pour accéder à votre compte ou effectuer un paiement. |

| Hameçonnage (Phishing) | Faux message incitant à cliquer sur un lien malveillant ou donner vos codes. |

| Hameçonnage vocal (Vishing) | Phishing par téléphone. |

| Ingénierie sociale | Technique de manipulation utilisée pour obtenir des informations sensibles. |

| Malvertising | Publicités infectées qui installent un malware. |

| Malware | Logiciel malveillant installé à votre insu. |

| Mot de passe fort | Mot de passe long, unique et complexe. |

| Piratage de compte | Accès frauduleux à un compte. |

| Ransomware (rançongiciel) | Logiciel qui verrouille vos données et demande une rançon. |

| Spoofing | Usurpation d’un numéro ou d’un e‑mail légitime. |

| Traçage | Techniques pour suivre ou analyser l’activité d’un utilisateur. |

| Smishing | Phishing par SMS. |

| Spear Phishing | Phishing ciblé et personnalisé. |

| Virus | Programme qui se propage et cause des dommages. |

Les bons réflexes à retenir

Voici les règles essentielles pour renforcer votre sécurité :

- Utiliser un mot de passe unique

- Vérifier l’adresse des sites sur lesquels vous clique

- Mettre à jour vos appareils

- Contacter Oney via les canaux officiels en cas de doute.

Ne passez pas à côté

Ces articles pourraient vous intéresser...

SOS Carte volée ou perdue ?

Vous avez perdu ou vous êtes fait voler vos moyens de paiement Oney ?

Suivez-nous

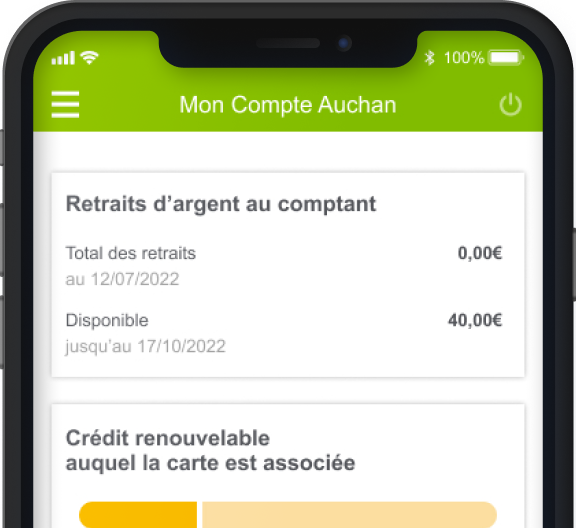

Application mobile Oney

Téléchargez notre application et gardez constamment un œil sur vos comptes !

Découvrir notre application.